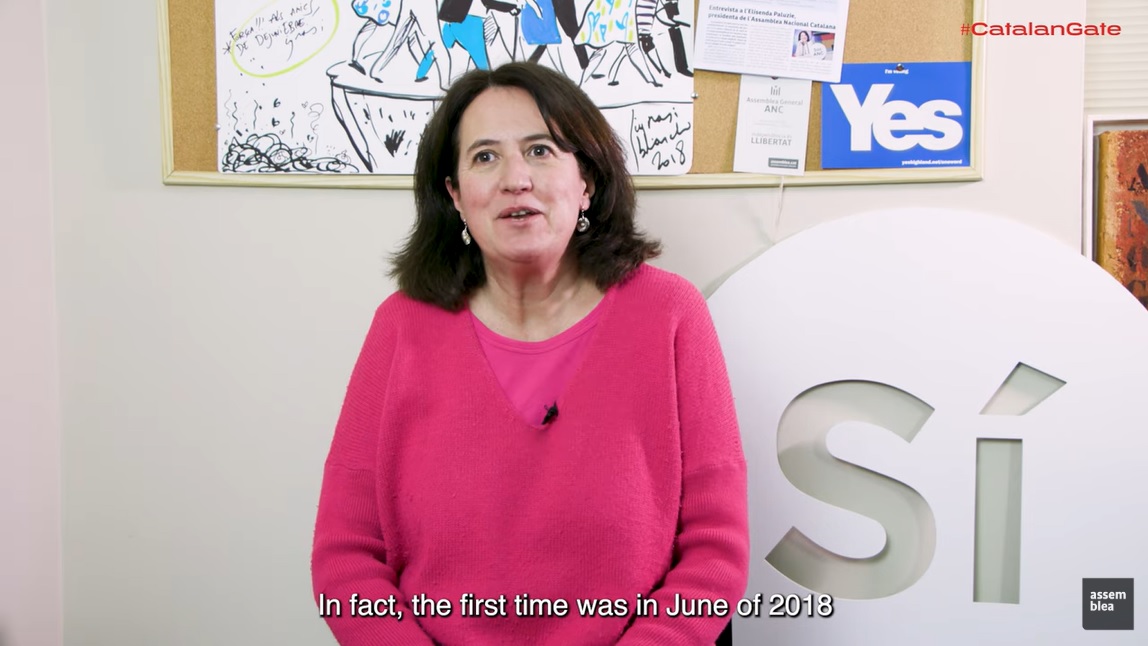

La ex-presidenta de la Assemblea Nacional Catalana (ANC) Elisenda Paluzié ha rectificado su versión de cómo se enteró de que la habían intentado espiar usando el software Pegasus después de que EL TRIANGLE informara el pasado 9 de agosto de contradicciones en su explicación. Paluzié, al igual que lo hicieron otros cuatro miembros de la ANC que aparecen como supuestas víctimas de espionaje en el informe elaborado por el laboratorio canadiense de tecnología y derechos humanos Citizen Lab, grabó en un vídeo su denuncia de este espionaje. Es en los seis minutos y medio que dura este vídeo en el que aparece la afirmación que Paluzié ha rectificado en un mensaje en Twitter.

La explicación que hizo en el vídeo la ex-presidenta de la ANC sobre el espionaje de su móvil fue esta: “La verdad es que la primera vez fue en junio de 2018 en que llevé mi móvil a un experto y encontró un software que no era el Pegasus pero que ya tenía bastantes capacidades. A partir de ese momento, de vez en cuando me volvía a mirar el móvil, me lo iba cambiando y la segunda vez que me encontraron, esta vez ya sí el Pegasus, fue en noviembre del 2019, justo después de la sentencia. Y en el marco de esta búsqueda, me dijeron en agosto de 2019 que hiciera una serie de comprobaciones de los SMS que había recibido y me encontraron dos SMS que eran ataques de Pegasus. Los ataques en el marco de esta búsqueda de CitizenLab fueron en mayo y junio del 2020 cuando estábamos en pleno proceso electoral interno en las elecciones a la Asamblea donde yo me presentaba a la reelección y el gancho para que clicara en estos SMS estaba directamente relacionado con las elecciones al ANC. Simulaba una noticia de un medio unionista bajo el título ‘elecciones a la ANC’”.

La rectificación que ha hecho ahora Paluzié es la siguiente: “En este vídeo cometo un error con las fechas. Quería decir 2020 en vez de 2019. En la denuncia judicial, por supuesto, está correcto. Es en el verano de 2020 cuando Citizen Lab me contactó por primera vez. Sin embargo, desde 2018 mi teléfono estaba revisado regularmente por un experto local que encontró software espía”.

La rectificación la ha realizado en respuesta a un hilo de Twitter donde José Javier Olivas, profesor del departamento de Ciencia Política y Administración de la UNED y de la London School de Economía y Ciencia Política, reproducía el artículo de EL TRIANGLE donde constaba la versión incongruente de Paluzié. En otro mensaje suyo en este hilo, afirma que quien detectó el software espía en su teléfono móvil en noviembre de 2019 no fue Citizen Lab. “No los conocía en ese momento. Solía utilizar para revisar regularmente mi teléfono a un experto local que debía mantenerse en el anonimato por razones profesionales”. Debía mantenerse anónimo y todavía se mantiene así, porque Paluzié no ha dado a conocer su nombre, lo que sí que tendrá que hacer ante el juez o la Comisión de Investigación del caso Pegasus que se supone que algún día funcionará en el Parlament de Cataluña.

Lo que tampoco cuadra es el número de los ataques que sufrió su móvil con el programa Pegasus y el momento en que se produjeron, según las versiones de Citizen Lab y de la web de la ANC catalangate.cat. En el CatalanGate de Citizen Lab consta que Elisenda Paluzié sufrió cuatro ataques el 29 de octubre de 2019 o en los días inmediatamente anteriores o posteriores. En cambio, en el vídeo de la ANC, Paluzié dijo que le encontraron sólo dos ataques en noviembre de 2019 y detectaron otros en mayo y junio de 2020 coincidiendo con las elecciones a la presidencia de la Asamblea . En el portal catalangate.cat, creado por la ANC, también se hace mención de estos ataques de 2020. ¿Quién los detectó y porqué no figuran en el informe de Citizen Lab?